با احراز هویت و مجوز دسترسی Authentication و Authorization امنیت برقراره؟

احراز هویت با برقراری امنیت برای یک وبسایت، اپلیکیشن، تلفن همراه و حساب های آنلاین یکی از مهمترین موضوعاتی است که توسعه دهندگان باید آن را پیادهسازی کنند، که این کار از راه های مختلفی انجام می شود.

همانطور که از اخبار میشنوید روزانه وبسایتهای بسیار زیادی هک شده و اطلاعات به دست افرادی میافتد که در حقیقت مجوز دسترسی به آن اطلاعات را ندارند، یکی از راهکارهای اصلی برای جلوگیری کردن از این موضوع، پیادهسازی امکان Authentication و Authorization به صورت قدرتمند است.

Authentication و Authorization دو مفهوم مدیریت دسترسی هستند که ترکیب این دو استراتژی امنیتی خوبی برای یک شرکت فراهم میکند. در این مقاله آموزشی از وبسایت هوشمند تبیان در مورد تعاریف احراز هویت و مجوز دسترسی و همچنین تفاوت بین این دو میخوانیم.

Authentication : احراز هویت

Authentication به روندی گفته میشود که در آن هویت فردی که قصد ورود به سیستم دارد بررسی شده و در صورت تایید شدن هویت اینکه آيا واقعا این فرد همان فردی است که قابلیت ورود را دارد، وارد سیستم میشود.

به عنوان مثال، اگر کاربر نیاز به دسترسی به یک سیستم داشته باشد از او خواسته میشود اطلاعات اعتباری خود را وارد کند (نام کاربری و رمزعبور). سپس این اطلاعات در یک پایگاه داده مشخص بررسی میشوند. پس از این مرحله، در صورت مطابقت دادههای ارسالی کاربر، به وی اجازه دسترسی به سیستم داده میشود.

نمونه دیگری از Authorization زمانی است که دو دستگاه در مکانهای مختلف با یکدیگر ارتباط برقرار میکنند. بدین ترتیب از طریق احراز هویت، اساساً یک سطح اعتماد ایجاد میکنند.

Authorization : مجوز دسترسی

مجوز دسترسی به روندی گفته میشود که در آن تعیین میشود که چه کسی به چه دادههایی دسترسی داشته باشد. در واقع اعتبارسنجی مرحلهای بعد از Authentication است.

برای مثال، ممکن است مجاز به استفاده از اپلیکیشنهای استاندارد در محل کار خود باشید، اما مجاز به استفاده از برخی اپلیکیشنهایی که فقط برای مدیران رزرو شدهاند، نباشید.

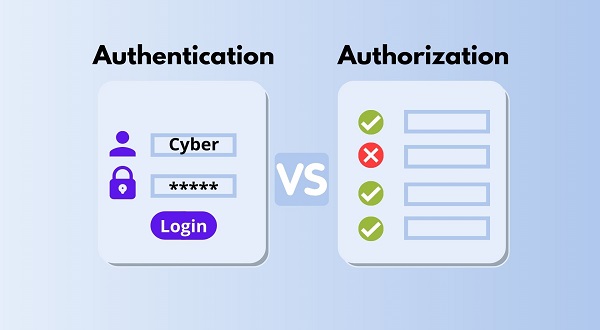

احراز هویت در مقابل مجوز دسترسی

احراز هویت، هویت یک کاربر را بررسی میکند، که به دنبال آن از طریق مجوز مشخص میشود که این کاربر به چه اپلیکیشنها، فایلها و یا دادههایی دسترسی داشته باشد.

«مجوز» از برخی تنظیمات ایجاد شده و مدیریت شده توسط شرکت پیروی میکند در حالیکه «احراز هویت» از رمزعبور یا دادههای بیومتریک برای تائید هویت یک کاربر استفاده میکند. هنگامی که از فرآیند مدیریت دسترسی صحبت میشود، ابتدا احراز هویت مورد بحث است سپس مجوز به دنبال آن میآید.

از دیگر تفاوتهای آن این است که احراز هویت فرایندی قابل مشاهده توسط کاربر است، اما مجوز دسترسی قابل مشاهده نیست زیرا تنظیماتی است که از قبل اعمال شده است.

هر دو فرایند باید بصورت سینرژی عمل کنند، زیرا در صورت شکست یکی، درها به روی شکافهای امنیتی باز میشود. هدف اصلی احراز هویت و مجوز همکاری با یکدیگر، جلوگیری از حملات سایبری است که شامل افشای اطلاعات است.

روشهای مرسوم برای احراز هویت

مانند: احراز هویت مبتنی بر نام کاربری و رمز عبور

- Two-Factor Authentication احراز هویت دو مرحله ای

مانند: رمز عبور یکبار مصرف

- Multi-Factor Authentication احراز هویت چند عاملی

این پیشرفتهترین روش تأیید اعتبار است که برای اعطای دسترسی کاربر به سیستم به دو یا چند سطح امنیت از دستههای مستقل تأیید اعتبار احتیاج دارد.

روشهای مرسوم برای مجوز دسترسی

- کنترل دسترسی مبتنی بر نقش – Role-Based Access Control

در این روش، اعضا سازمان براساس نقشی که دارند به اطلاعات دسترسی خواهند داشت.

- کنترل دسترسی مبتنی بر خاصیت – Attribute Based Access Control

در این روش دسترسیها براساس خاصیتها و ویژگیهایی که یک کاربر خواهد داشت ارائه میشود. برای مثال username یک کاربر میتواند معرف این باشد که چه سطح از دسترسی را میتواند دریافت بکند.

بدنبال روشی مستحکم برای احراز هویت و مجوز دسترسی باشید.

به یاد داشته باشید که Authentication و Authorization ، خط مقدم شما در مقابله با هک و نفوذ خواهد بود. در نتیجه بهتر است استراتژی مستحکم و یکپارچهای را برای مدیریت این بخش در نظر بگیرید.

یکی از این استراتژی های مستحکم سامانه احراز هویت آیدال IDALL هوشمند تبیان است یک سامانه احراز هویت یکپارچه (Identity Provider and Single Sign-On) در بستر وب و موبایل است که براساس پروتکل OAuth 2.0 و OpenID Connect پیاده سازی شده است.

هدف این سرویس فراهم آوردن قابلیت ورود آسان ، سریع ، امن و بدون نیاز به حفظ رمز عبور و نام کاربری با رویکرد ورود بدون رمز (Passwordless Authentication) با بهره گیری از فناوری های بیومتریک مانند : تشخیص اثر انگشت ، چهره و صدا می باشد. در کنار نسخه وب ، نسخه ویژه نرم افزارهای موبایلی جهت ارائه سرویس ورود با سامانه آیدال نیز در حال حاضر قابل ارائه است.